こんにちは

ITサポートの吉田です。

IT技術はAIなどをはじめ、急速に発展しております。

近年では様々なデータやデジタル技術を使って社会のニーズに合わせたサービスを行うなど、新しいDX(デジタルトランスフォーメーション)に取り組む企業が増えてきております。

そんな中、IT技術の進化だけでなくマルウェア(悪意のあるソフトウェア)も常に進化しつづけており、常にその脅威にさらされていることもまた事実です。

そこでこの度は、近年、日本国内での感染が増加している「Emotet(エモテット)」について取り上げていきたいと思います。

Emotet(エモテット)とは

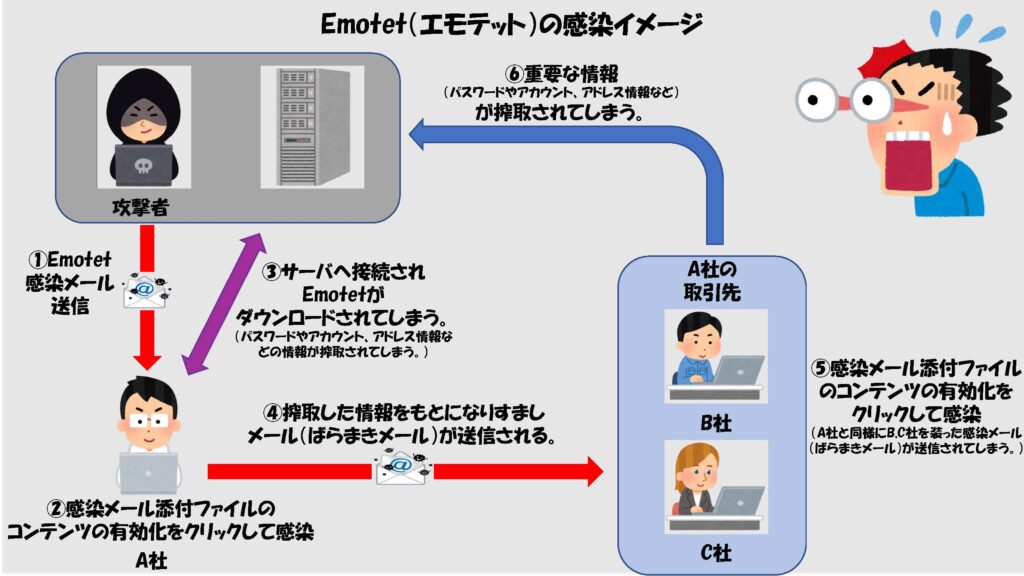

Emotetとは、主に不正なメールから感染し拡大していくマルウェアです。

その手口は非常に巧妙で、実際にやり取りしているメールを引用し添付ファイル付きのメールを送信するなど気を付けていても気づかずに感染してしまう恐れがあります。

Emotet(エモテット)の感染方法

Emotetの感染経路は主にメールとなります。

不正メールの本文のURLや、添付されたファイルなどをデバイス上で開くことで、Emotetがダウンロードされ、感染してしまいます。

(添付ファイル(主にWordやExcelファイル)は、「コンテンツの有効化」をクリックすることでマクロが起動しEmotetがダウンロードされ感染してしまいます。)

Emotet(エモテット)の脅威

- 重要情報が盗まれる

- 認証情報、メールアカウントやパスワード、アドレス帳など、さまざまな重要な情報が盗まれてしまう恐れがあります。

さらに、その情報を元に他のユーザーへ感染メールを送信(ばらまきメール)するため、取引先や顧客にも被害が拡大する恐れがあります。 - 別のマルウェアに感染する

- Emotetは、他のマルウェアをダウンロードし実行を行い感染させる機能があります。

その為、別のマルウェアに感染してしまう恐れがあります。

(ランサムウェアの感染によるデータの暗号化、身代金の要求など、さらに被害を受ける可能性があります。) - ネットワーク内の端末にEmotet(エモテット)が伝染する

- Emotetは自己増殖するワーム機能を持っており、ネットワーク内の端末へ感染する恐れがあります。

Emotet(エモテット)の対策として

- 不審なメール、添付されているファイルを開かない。

- 送られてきたメールのアドレスが不審なドメインになっていないか、また添付ファイルのマクロが自動的に実行されないよう設定されているかを確認する。

(マクロの設定を「警告を表示してすべてのマクロを無効」にすることで自動的に実行されないようになります。) - メールのセキュリティ強化

- セキュリティソフトの導入をすることで、受送信した時点で対象をブロックすることが可能となります。

また、セキュリティソフトは常に最新の状態に保つおくことが重要です。

(侵入した場合に、感染前に検知ができる対策として有効です。) - 常にOSを最新版にする

- OSを常に最新の状態に保ち、すこしでも脆弱性を無くし感染リスクを低減することも有効です。

- UTMの導入

- UTMを導入することで、ファイアウォールや、複数の脅威検知により、ネットワークの脅威から包括的に防ぎます。

(実際に導入しているお客様では、感染メール(Emotet)を防いだ実績があります。) - Emotet(エモテット)の感染チェック(定期的なチェック)

- EmoCheckを利用してEmotet(エモテット)に感染しているかチェックすることができます。

万一感染してしまった場合、被害を最小限に抑えるためにも迅速な対応が求められます。

そこで、感染していないか定期的に確認することも重要です。

タスクスケジューラを利用して定期的にEmoCheckを起動するようにしておくことも感染対策には有効となります。

JPCERTコーディネーションセンターより「Emotet」の感染チェックができるツール「EmoCheck」が無料公開されております。(下記のURLよりダウンロードが可能です。)

「https://github.com/JPCERTCC/EmoCheck/releases」

「https://github.com/JPCERTCC/EmoCheck/releases」

まとめ

Emotetの感染力は非常に強いため、気を付けていても感染してしまう恐れがあります。

そこで被害に遭わないためにも、対策を講じておくことが必要になってきます。